Le dossier de stockage de la clé SSH contient les clés qui ont été présentées par plusieurs utilisateurs comme des informations d'authentification mais qui ne sont pas encore considérées comme des informations d'authentification valides pour cet utilisateur. Le dossier de stockage est rempli automatiquement dès qu'un nom d'utilisateur valide est présenté avec une clé non valide ET que la connexion échoue (généralement la connexion échoue car une clé est obligatoire).

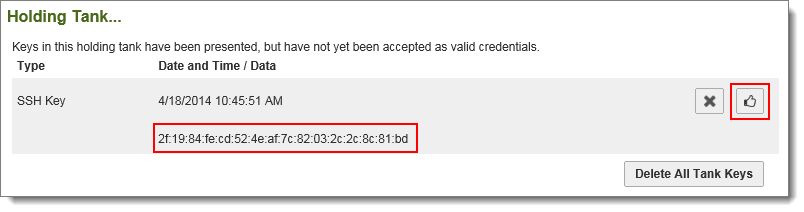

L'utilisation d'un dossier de stockage des clés d'authentification facilite le travail des administrateurs qui « cliquent pour accepter » les clés spécifiques des utilisateurs sans avoir à copier ou saisir manuellement les clés dans le profil utilisateur.

Pour en savoir plus sur la configuration de la stratégie de clés SSH, reportez-vous à la page Interface Policy (Stratégie d'interface).

Procédure pas à pas

La procédure suivante décrit la manière dont un client SSH peut se connecter avec une nouvelle clé et laisse l'empreinte digitale de la clé à un administrateur afin de le promouvoir/l'accepter dans le profil de l'utilisateur à une date ultérieure. Tout utilisateur SSH dont le client a déjà généré et installé une clé client SSH doit être en mesure d'utiliser cette procédure.

Tout d'abord, tentez de connecter le client SSH distant à MOVEit Transfer. Cette connexion devrait échouer. Par exemple, la session OpenSSH pour Windows suivante essaye de se connecter avec une clé client avant d'échouer.

D:\temp>sftp -oUserKnownHostsFile=c:\progra~1\OpenSSH\bin\ssh\known_hosts

-oIdentityFile=c:\progra~1\OpenSSH\bin\ssh\id_rsa sshkeyboi@moveit.myorg.com

Connecting to moveit.myorg.com...

sshkeyboi@moveit.myorg.com's password:

Authenticated with partial success.

Permission denied (publickey).

Connection closed

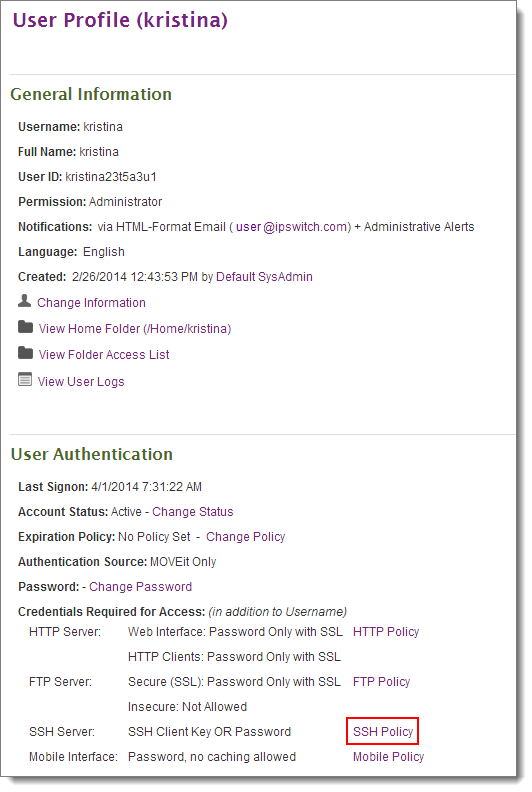

Ensuite, connectez-vous en tant qu'administrateur à MOVEit Transfer, puis accédez au profil utilisateur de l'utilisateur qui vient de tenter de s'authentifier. Cliquez sur le lien SSH Policy (Stratégie SSH). (Sinon, accédez au dossier de stockage de l'organisation dans Settings | Security | Interface Policy | SSH...(Paramètres | Sécurité | Stratégie d'interface | SSH...))

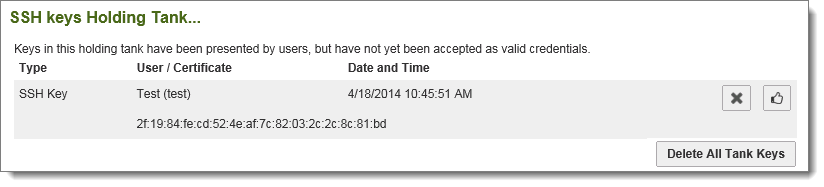

Vérifiez bien l'empreinte digitale, et plus spécifiquement l'heure de l'empreinte digitale de la clé que vous êtes sur le point d'ajouter, puis cliquez sur le lien Accept (Accepter).

Avertissement : L'administrateur doit uniquement accepter une clé du dossier de stockage s'il a une bonne raison de penser que la tentative de connexion qui a provoqué l'entrée dans le dossier de stockage provient bien de l'utilisateur autorisé.

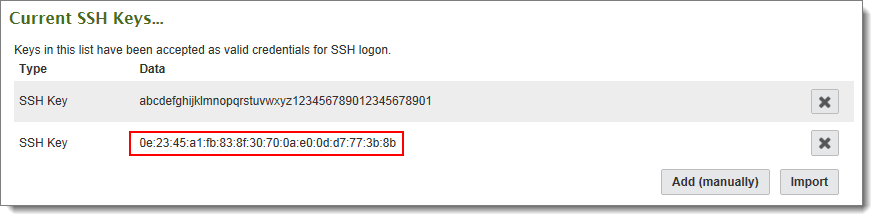

Si une clé valide a été fournie, un message de réussite s'affiche et la clé est répertoriée dans la section Current SSH Keys (Clés SSH actuelles). Un utilisateur peut être associé à plusieurs clés SSH ; cela est particulièrement utile si un utilisateur utilise le même nom d'utilisateur à partir de différentes machines.

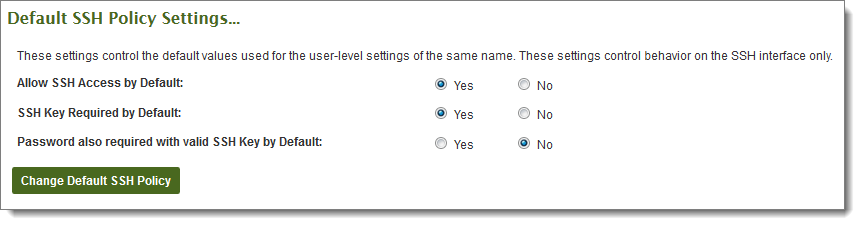

Enfin, pour vous assurer que la clé sera demandée par le client SSH et/ou qu'elle constituera un authentifiant obligatoire, reportez-vous à la section Edit SSH Policy (Modifier la stratégie SSH) et cochez les cases appropriées.

Si vous prévoyez d'utiliser OpenSSH en mode batch, vous devez utiliser les paramètres suivants (require_key = yes, require_pass_with_key = no (require_key = oui, require_pass_with_key = non)). Si vous souhaitez appliquer une authentification « two-factor » (deux facteurs d'authentification), activez l'ensemble des paramètres suivants : (require_key = yes, require_pass_with_key = yes (require_key = oui, require_pass_with_key = oui)).

Importation des clés depuis le dossier de stockage à l'échelle de l'organisation

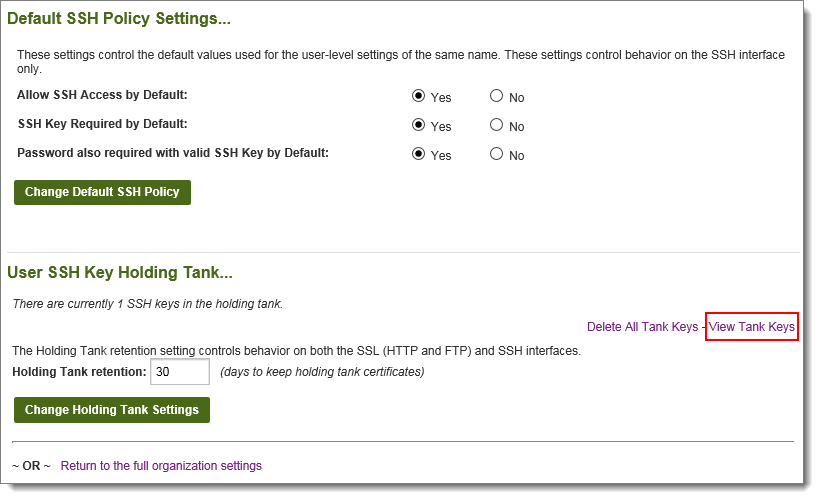

Une liste complète regroupant toutes les clés non assignées pour tous les utilisateurs dans l'organisation peut être consultée dans le dossier de stockage à l'échelle de l'organisation. Vous pouvez accéder au dossier de stockage à l'échelle de l'organisation à partir de la page Settings (Paramètres) en suivant le lien Security | Interface Policy | SSH (Sécurité | Stratégie d'interface | SSH). Pour assigner des clés spécifiques, cliquez dans la liste complète avec le lien View Tank Keys (Afficher les clés du dossier de stockage).

Les clés sont répertoriées par nom d'utilisateur. Sélectionnez la clé approprié et cliquez sur le lien Accept (Accepter) à côté de celle-ci. Après qu'une clé a été acceptée, l'interface revient au dossier de stockage au niveau de l'organisation afin que les autres clés puissent être assignées ou supprimées.

Nettoyage des clés non assignées dans le dossier de stockage

Les clés non assignées seront automatiquement nettoyées du dossier de stockage après un certain nombre de jours. Le nombre exact de jours est une option configurable sous la stratégie SSH à l'échelle de l'organisation. (La même valeur s'applique aux clés client SSL non assignées et aux certificats CA qui ne sont pas jugés fiables du dossier de stockage.)

Les clés non assignées peuvent également être supprimées manuellement du dossier de stockage d'un utilisateur individuel ou du dossier de stockage à l'échelle de l'organisation à l'aide des liens delete all (supprimer tout).