La stratégie d'accès distant définit la liste des adresses IP et/ou les noms d'hôte à partir desquels les utilisateurs et les administrateurs ont accès à l'organisation.

Les paramètres d'accès enregistré peuvent s'appliquer aux utilisateurs ou aux administrateurs. Le terme administrateurs inclut les Administrateurs de fichier et les Administrateurs. Le terme utilisateurs inclut les Utilisateurs et les Utilisateurs temporaires. Les règles WebPost s'appliquent aux utilisateurs anonymes qui soumettent des webposts dans le système MOVEit Transfer, mais qui ne se connectent jamais.

L'accès enregistré des administrateurs système est configuré dans la section Remote Access (Accès distant) des System Settings (Paramètres système). (Pour plus d'informations, reportez-vous à la section Web Interface - Settings - Ad Hoc Transfer - Access - Unregistered Senders > Unregistered Sender Remote Access Rules (Interface Web - Paramètres - Ad Hoc Transfer - Accès - Expéditeurs non inscrits > Règles d'accès distant de l'expéditeur non inscrit)).

Ces paramètres peuvent également être remplacés par des règles d'IP/de nom d'hôte personnalisées pour des utilisateurs particuliers. (Certaines organisations peuvent vouloir laisser ces paramètres vides par défaut et permettre UNIQUEMENT un accès IP spécifique à chaque utilisateur.)

Par défaut, les administrateurs et les utilisateurs peuvent uniquement se connecter à partir de la console locale. C'est pourquoi il y a un rappel sur la page d'accueil des administrateurs d'étendre cet accès lorsque les valeurs par défaut sont définies, et c'est également pourquoi les administrateurs système peuvent étendre la plage d'adresses autorisées lors de la création d'une nouvelle organisation. Également par défaut, les utilisateurs WebPost anonymes peuvent soumettre des informations à MOVEit Transfer, mais ne peuvent pas créer de nouveaux dossiers WebPost.

Remarque : MOVEit Transfer ne prend pas en charge l'accès distant à partir d'adresses IPv6 (clients). Afin d'éviter tous problèmes de connexion, nous vous recommandons de désactiver les adresses IPv6 sur le serveur MOVEit Transfer. Pour désactiver IPv6, dans Windows, ouvrez les Propriétés de la connexion au réseau local de la carte d'interface réseau, et assurez-vous que la propriété Protocole Internet version 6 (TCP/IPv6) n'est pas sélectionnée.

En plus des règles d'accès pour les hôtes, vous pouvez spécifier une liste d'hôtes de confiance pour une organisation. Un hôte dans la liste Trusted Hosts (Hôtes de confiance) contournera le verrouillage IP normal et les contrôles de cohérence IP de la session. En effet, lorsqu'un utilisateur se connecte à l'organisation à partir d'un hôte de confiance, cela fonctionne comme une connexion à partir de localhost. Pour plus d'informations, reportez-vous à la section Hôtes de confiance de ce document.

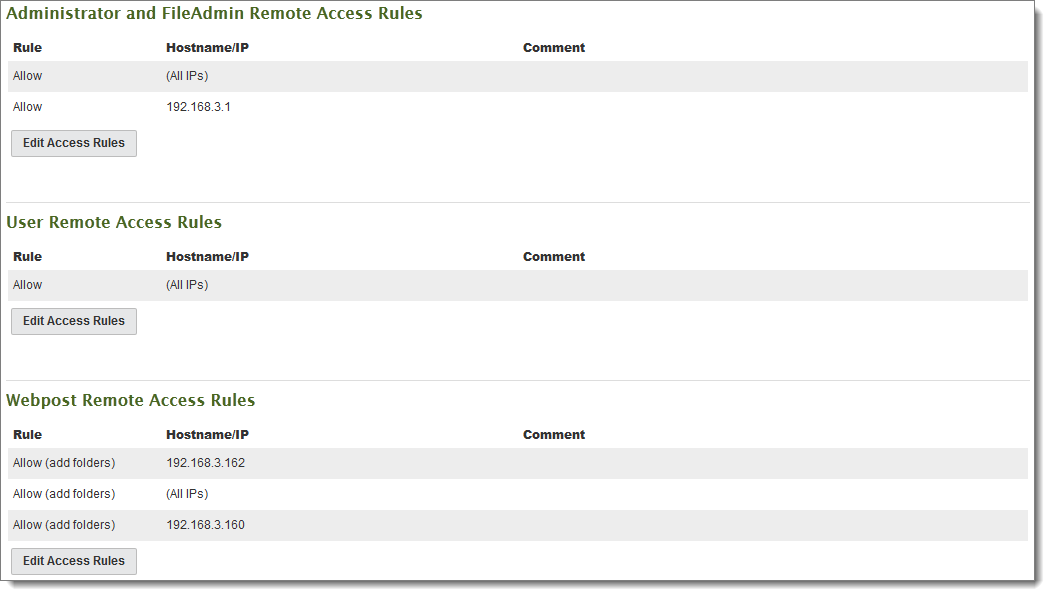

La liste de règles Remote Access (Accès distant) est constituée de trois sections :

Remarque : Reportez-vous également à la section Règles d'accès distant des expéditeurs non inscrits sur la page Expéditeurs non inscrits.

Chaque section contient toutes les règles actives. Au moment de l'exécution, les règles sont traitées de haut en bas comme affiché ici.

Il existe plusieurs colonnes pour chaque règle, comme suit :

En plus, un bouton Edit Access Rules (Modifier les règles d'accès) pour chaque section (sous la dernière règle de la section) ouvre une page distincte pour chaque section, une page pour les règles d'accès distant d'administrateurs et d'administrateurs système, une page pour les règles d'accès distant d'utilisateur et une page pour les règles d'accès distant Webpost.

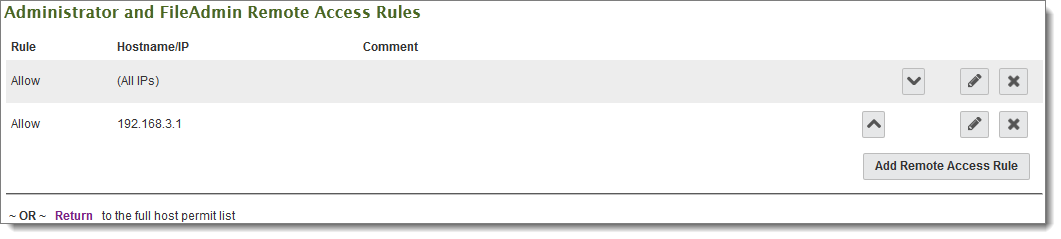

Pages « Modifier les règles d'accès » distinctes pour chaque section

Le fait de cliquer sur Edit Access Rules (Modifier les règles d'accès) pour n'importe quelle section de règles ouvre une page distincte pour cette section. Il existe des pages distinctes pour les Administrator Remote Access Rules (Règles d'accès distant administrateur) et FileAdmin Remote Access Rules (Règles d'accès distant administrateur fichier), User Remote Access Rules (Règles d'accès distant utilisateur) et Webpost Remote Access Rules (Règles d'accès distant webpost).

Sur chacune de ces pages, les administrateurs peuvent déplacer, modifier ou supprimer une règle en utilisant les boutons à droite de la règle.

Les boutons et les liens apparaissent pour les différentes actions réalisables pour chaque règle.

De plus, le lien Add Remote Access Rule (Ajouter une règle d'accès distant) (sous la dernière règle) ouvre la page Add Remote Access Rule (Ajouter une règle d'accès distant) où de nouvelles règles peuvent être ajoutées.

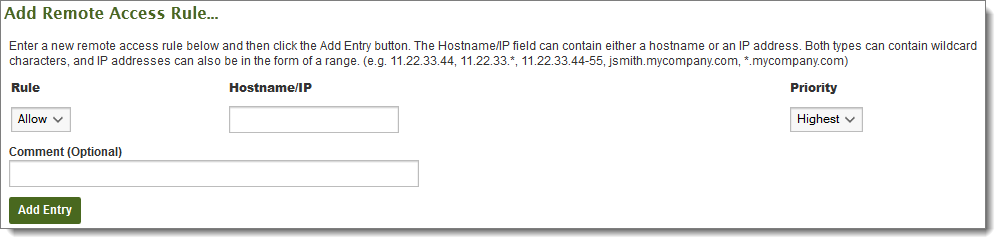

Pages Add Remote Access Rule (Ajouter une règle d'accès distant) et Edit Remote Access Rule (Modifier une règle d'accès distant)

La page Add Remote Access Rule (Ajouter une règle d'accès distant) (ouverte par le bouton Add Remote Access Rule) et la page Edit Access Rule (Modifier une règle d'accès) (ouverte par le bouton Edit (Modifier (Ajouter une règle d'accès distant)) sont les mêmes, sauf que la page Edit (Modifier) est renseignée avec les valeurs existantes de la règle sélectionnée.

Ces champs définissent une adresse IP/un nom d'hôte ou une combinaison d'intervalle et s'il sera autorisé ou refusé. Vous pouvez attribuer une priorité à une règle, afin qu'elle soit appliquée avec d'autres règles d'accès. Dans le cas d'une nouvelle règle, remplissez les champs pour créer une nouvelle règle d'accès distant, puis cliquez sur le bouton Add Entry (Ajouter l'entrée). De même, dans le cas d'une règle existante, modifiez les champs, puis cliquez sur le bouton Update Entry (Mettre à jour l'entrée).

Les champs et boutons sur cette page sont :

Masques de nom d'hôte/IP

Les entrées Nom d'hôte/IP peuvent être des noms d'hôte individuels, des adresses IP numériques individuelles ou des masques qui permettent la correspondance avec une plage de noms d'hôtes ou d'adresses. Un astérisque (*) placé à un endroit particulier de la requête correspond à n'importe quelle valeur. Par exemple, 2* correspond à 23 ou 213, *cat correspond à tomcat et bobcat et * correspond à toutes les valeurs ci-avant.

Un tiret (-) correspond aux valeurs numériques égales aux chiffres ou qui se trouvent entre les chiffres situés de part et d'autre du tiret. Par exemple, 2-4 correspond à 2, 3, 4 mais pas à 1 ni à 5.

Accepter/Refuser les décisions

Lorsqu'une adresse IP ou un nom d'hôte entrant est testé, les règles sont traitées de haut en bas. La première règle qui s'applique à l'IP ou au nom d'hôte entrant est la règle qui autorise ou refuse l'accès.

Par défaut, toutes les adresses IP et les noms d'hôtes sont refusés quand ils se trouvent au bas de la liste.

Les adresses IP et les noms d'hôtes spécifiques (par exemple : 192.168.3.4 ou test.stdnet.com) doivent se trouver en haut de la liste. Les plages d'adresses IP et de noms d'hôtes (par exemple : 192.168.3.* ou *.stdnet.com) doivent se situer au milieu de la liste. Les entrées génériques (par exemple : 192.*.*.* ou *.edu) doivent être en bas de la liste.

Exemple

Considérons la liste d'accès suivante...

Autoriser/Refuser |

Adresse IP ou nom d'hôte |

AUTORISER |

192.168.3.24 |

AUTORISER |

test.stdnet.com |

AUTORISER |

192.168.4.* |

AUTORISER |

*.bed.stdnet.com |

REFUSER |

192.168.5.1-64 |

AUTORISER |

192.168.5.* |

...les adresses suivantes se verront autoriser ou refuser l'accès :

Adresse entrante |

Autorisée |

Cause |

192.168.3.24 |

OUI |

Correspond à « AUTORISER 192.168.3.24 » |

test.stdnet.com |

OUI |

Correspond à « AUTORISER test.stdnet.com » |

192.168.4.21 |

OUI |

Correspond à « AUTORISER 192.168.4.* » |

feather.bed.stdnet.com |

OUI |

Correspond à « AUTORISER *.bed.stdnet.com » |

192.168.5.21 |

NON |

Correspond à « REFUSER 192.168.5.1-64 » |

192.168.5.121 |

OUI |

Correspond à « AUTORISER 192.168.5.* » |

192.168.6.34 |

NON |

Ne correspond à aucune entrée |

Connexions à la console

Lorsqu'un utilisateur se connecte sur le serveur MOVEit Transfer à partir d'un navigateur Web exécuté sur la même machine que le serveur MOVEit Transfer, l'utilisateur est connecté à la console s'il se connecte à MOVEit Transfer en utilisant une URL qui commence par http://localhost... ou http://127.0.0.1... plutôt que l'URL l'habituelle http://MOVEitDMZ.nowhere.com...

Ces connexions à la console ne sont pas soumises à la liste d'accès distant. Cette exception empêche les administrateurs système de se bloquer eux-mêmes l'accès avec une Liste d'accès vide, puisqu'ils peuvent toujours se connecter sur la même machine, sur laquelle MOVEit Transfer est exécuté. Pour empêcher des accès non autorisés à MOVEit Transfer via la console, des précautions doivent être prises pour sécuriser les utilisateurs Windows sur MOVEit Transfer et assurer la sécurité physique du serveur.

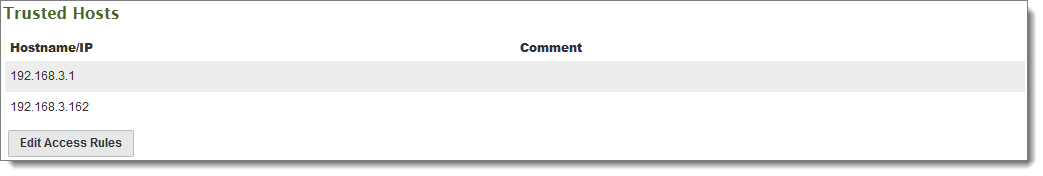

Hôtes de confiance

Cette fonction permet aux administrateurs Organisation de désigner un hôte comme hôte de confiance pour leur Organisation, permettant à l'hôte de disposer des mêmes privilèges que les interfaces locales.

Dans le cadre d'opérations normales, les clients qui accèdent à MOVEit Transfer à partir de n'importe laquelle des interfaces locales, contournent le verrouillage d'IP normal et les contrôles de cohérence d'IP de session. Cela permet aux services comme le serveur FTP MOVEit Transfer et le serveur SSH MOVEit Transfer de fonctionner correctement, et de présenter l'adresse IP du client pour des besoins d'affichage et de journalisation. Un hôte de confiance ignorera également ces contrôles.

Cette fonction peut être utilisée dans les situations suivantes :

Si une personne tente de se connecter comme utilisateur existant plusieurs fois sans succès, l'adresse IP d'où les tentatives sont issues peut être bloquée. Les hôtes de confiance peuvent être utilisés pour remplacer le comportement de blocage. Les entrées hôtes de confiance associées à l'organisation de l'utilisateur sont consultées et si l'adresse IP du client correspond à un hôte de confiance, cette adresse IP n'est pas bloquée. Si les tentatives en échec sont le fait d'un utilisateur non existant, et qu'aucune organisation n'est spécifiée, les entrées Hôtes de confiance pour l'organisation par défaut seront consultées.

Remarque : Les hôtes de confiance évitent nombre des dispositifs de sécurité standard intégrés à MOVEit Transfer pour empêcher les accès non autorisés (les clients se connectant via de tels hôtes ne seront pas entravés). N'AJOUTEZ JAMAIS D'HÔTE À CETTE LISTE SAUF SI VOUS SAVEZ CE QUE VOUS FAITES ! Si vous avez un doute quant à l'ajout d'un hôte à cette liste, contactez l'assistance Ipswitch MOVeit. Pour des raisons de sécurité, le masque *.*.*.* All IPs (Toutes les adresses IP) n'est pas autorisé comme entrée de la liste des hôtes de confiance.

Pour ajouter une entrée à la liste des hôtes de confiance :

Le champ Hostname/IP (Nom d'hôte/IP) peut contenir un nom d'hôte ou une adresse IP. Les deux types peuvent contenir des caractères génériques, et les adresses IP peuvent également se présenter sous la forme d'un intervalle. Par exemple : 11.22.33.44, 11.22.33.*, 11.22.33.44-55, jdupont.masociété.com, *.masociété.com.

Les noms d'hôtes et les adresses IP ne sont pas interchangeables. Si myhost1 correspond à 192.168.1.200, et que la liste contient myhost1 mais pas 192.168.1.200, alors les utilisateurs peuvent accéder à l'hôte via l'URL commençant par https://myhost1, mais pas via l'URL commençant par https://192.168.1.200.

Après que vous avez ajouté l'entrée, elle s'affiche dans la liste des hôtes autorisés.

Pour déplacer une entrée hôte :

Utilisez les boutons fléchés pour déplacer l'entrée vers le haut ou vers le bas dans la liste des priorités - les entrées en haut de la liste sont traitées en premier. (Ces boutons apparaissent uniquement lorsqu'il existe au moins deux entrées.)

Pour modifier une entrée hôte :

Localisez l'entrée dans la liste des hôtes autorisés et cliquez sur le bouton Edit (Modifier) et saisissez les modifications à effectuer.

Pour supprimer une entrée hôte :

Localisez l'entrée dans la liste des hôtes autorisés. À côté de l'entrée, sélectionnez Delete (Supprimer), puis sélectionnez Yes (Oui) pour confirmer la suppression.

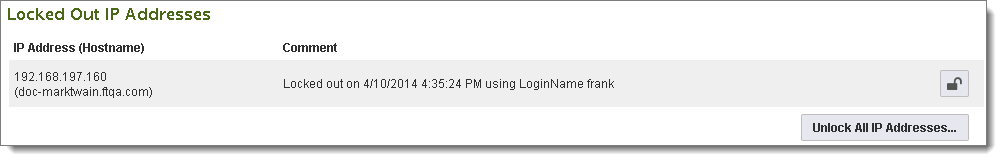

Lorsqu'une adresse IP est bloquée, elle est bloquée pour toutes les organisations d'un site particulier. Tous les administrateurs peuvent débloquer une adresse IP, et les IP peuvent être débloquées une par une, ou toutes en même temps avec le lien Unlock All IP Addresses (Débloquer toutes les adresses IP). Une fois qu'une adresse IP est débloquée, elle est débloquée pour toutes les organisations. De plus, lorsqu'une adresse IP est bloquée, tous les administrateurs système qui disposent de la propriété de notification définie sur On+Admin reçoivent une notification par e-mail signalant le blocage. S'il n'existe qu'une seule organisation non système configurée, les administrateurs de cette organisation qui disposent de la propriété de notification définie sur On+Admin reçoivent également des notifications par e-mail.

Seuls les administrateurs système peuvent définir la stratégie de blocage IP. (Reportez-vous à la section Stratégie de blocage IP de la page Stratégie d'accès distant au système pour plus d'informations). À partir de la version 4.0, les blocages IP sont activés par défaut et le blocage des adresses IP intervient après 15 tentatives en l'espace de 5 minutes.

Après que vous avez débloqué une adresse IP, l'utilisateur qui a déclenché le blocage IP reste bloqué et inactif. Vous pouvez modifier le Account Status (Statut du compte) de l'utilisateur dans le User Profil (Profil utilisateur).

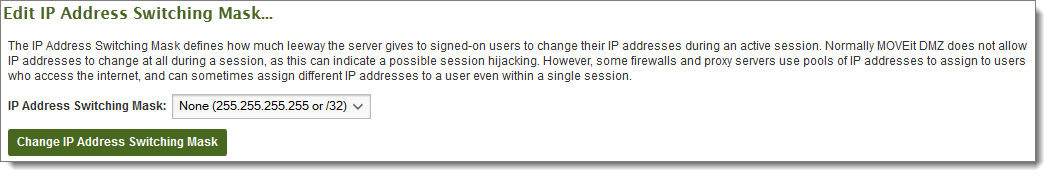

Pour éviter le piratage d'une session, MOVEit Transfer n'autorise normalement pas l'adresse IP utilisée par une session à modifier le cours de cette session. Cependant, certains pare-feu et serveurs proxy utilisent des pools d'adresses IP à attribuer aux utilisateurs qui ont accès à Internet, et peuvent parfois attribuer différentes adresses IP à un utilisateur même au cours d'une même session. Afin d'octroyer à ces utilisateurs un accès complet au serveur, la fonction IP Switching (Commutation IP) permet aux administrateurs de définir une plage valable dans laquelle une adresse IP de session peut être modifiée.

Par défaut, l'option IP Switching (Commutation IP) est définie sur None (Aucune), qui correspond à un masque de sous-réseau de 255.255.255.255 ou /32. Cela évite toute commutation d'adresse IP. Les autres valeurs disponibles sont :