Trend Micro InterScan Web Security Virtual Appliance (IWSVA) は ICAP プロトコルをサポートしています。IWSVA を MOVEit Transfer のウイルス対策エンジンを統合するには、このセクションのガイドラインに従ってください。

これらの設定は IWSVA に適用される必要があります:

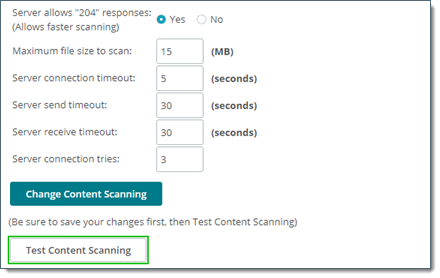

X-Infection-Found 応答ヘッダーオプションを有効にする必要があります。infected_block_url_length を非常に短い期間に調整できます (それ以外の場合、デフォルトは 4 時間です)。詳細については、Trend Micro のドキュメントを参照してください。Trend Micro IWSVA を MOVEit Transfer のコンテンツスキャナーとして設定した後 ([SETTINGS (設定)] > [System (システム)] > [Content Scanning (コンテンツスキャン)])、テストコンテンツスキャン機能を使用して、生成されたウイルスを含むテストファイルをアップロードします。

[Content Scanning (コンテンツスキャン)] ダイアログ ([Test Content Scanning (テストコンテンツスキャン)] ボタンを表示)

![]() 重要!デフォルトにより、Trend Micro IWSVA スキャナーは、一定の期間 (通常、4 時間) 以内にウイルスに対して陽性と判断されたブロック済み URL (ファイル) を無視するように配置されています。この設定された期間に 2 回テストに成功すると ([Test Content Scanning (テストコンテンツスキャン)] を使用)、最初のテストはウイルスとしてログに記録され、次のテストは MOVEit Transfer によってウイルスとしてログに記録されますが、ウイルス名 (

重要!デフォルトにより、Trend Micro IWSVA スキャナーは、一定の期間 (通常、4 時間) 以内にウイルスに対して陽性と判断されたブロック済み URL (ファイル) を無視するように配置されています。この設定された期間に 2 回テストに成功すると ([Test Content Scanning (テストコンテンツスキャン)] を使用)、最初のテストはウイルスとしてログに記録され、次のテストは MOVEit Transfer によってウイルスとしてログに記録されますが、ウイルス名 (違反) は表示されず、WebUI のテスト結果は失敗と示されます。

次のテストコンテンツスキャンの結果メッセージは、2 つのテストが infected_block_url_length で定義された時間内に実行されたときに発生した内容を示しています。1 つ目で、テストウイルスが正常にロードされます。2 つ目は、スキャナーからのブロックされたイベントを反映しています (違反が識別されていないため)。

最初のテストコンテンツスキャンの結果

|

2 回目のテストコンテンツスキャンの結果 (IWSVA ブロック時間間隔内)

|

テストを複数回実行し、以前のウイルステストファイルの URL (この場合は、生成されたウイルステストファイル) が IWSVA で認識されると、ファイルは MOVEit Transfer ログにブロック済みウイルスと表示されますが、違反という名前の値は存在しません。つまり、スキャナーはスキャンを繰り返すことなく、ファイルのアップロードを完全にブロックします。これは、Trend Micro IWSVA のデフォルトの動作です。infected_block_url_length を非常に短い時間に調整することで変更できます。詳細については、Trend Micro のドキュメントを参照してください。次の抜粋 (C:\MOVEitTransfer\web.log) は、IWSVA によってブロックされたファイルが MOVEit Transfer デバッグログでどのように表示されるかを示しています。

![]() 重要!この出力を表示するには、MOVEit Transfer ログ記録を デバッグレベルに設定する必要があります。

重要!この出力を表示するには、MOVEit Transfer ログ記録を デバッグレベルに設定する必要があります。

最初のテストコンテンツスキャンの実行からのデバッグログ出力

2019-01-04 17:00:28.1710b0 #33 z60:DoReadQuery:Returned non-empty recordset in 0 ms

2019-01-04 17:00:28.2110b0 #33 z50:CScan output:No filename given; using EICAR test string.

2019-01-04 17:00:28.2110b0 #33 z50:CScan output: ** AV Violation Detected!

2019-01-04 17:00:28.2110b0 #33 z50:CScan output:Violation=Eicar_test_file

2019-01-04 17:00:28.2110b0 #33 z50:CScan output:Engine=IWSVA 6.5-SP2_Build_Linux_1548 $Date:11/04/2015 16:06:48 PM$

2019-01-04 17:00:28.2110b0 #33 z50:CScan output:ISTag=11.0-14.729.00-3.100.1027-1.0

infected_block_url_length 時間ウィンドウ内で実行された 2 回目のテストコンテンツスキャンからのデバッグログ出力

2019-01-03 10:16:45.82 158 #15 z50:CScan output:No filename given; using EICAR test string.

2019-01-03 10:16:45.82 158 #15 z50:CScan output: ** AV Violation Detected!

2019-01-03 10:16:45.82 158 #15 z50:CScan output:Violation=

2019-01-03 10:16:45.82 158 #15 z50:CScan output:Engine=IWSVA 6.5-SP2_Build_Linux_1548 $Date:11/04/2015 16:06:48 PM$

2019-01-03 10:16:45.82 158 #15 z50:CScan output:ISTag=11.0-14.727.00-3.100.1027-1.0