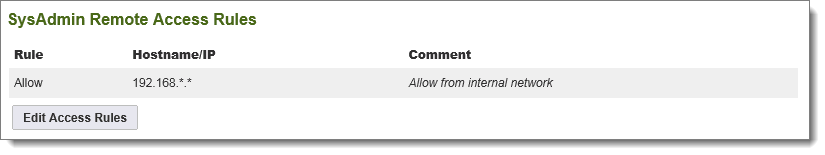

Die Remote-Zugriffsrichtlinie definiert die Liste der IP-Adressen und/oder Hostnamen, über die Systemadministratoren auf diese Organisation zugreifen können.

Standardmäßig kann sich der Systemadministrator nur über die lokale Konsole anmelden.

Die Liste der Remote-Zugriffsregeln für Systemadministratoren unterscheidet sich von anderen Organisationsadministratoren. Es gibt keinen Abschnitt für Endbenutzer und keinen für Webposts, da diese nicht in der Systemorganisation erzeugt werden können. Das Steuerelement SysAdmin Remote Access Rules (Systemadministrator-Remote-Zugriffsregeln), über das sich IP-Adressen oder Systemadministratoren verbinden können.

Das Verfahren zum Einrichten der Remote-Zugriffsregeln für Systemadministratoren ist das gleiche wie für Organisationsadministratoren. Weitere Informationen und Beispiele finden Sie auf der Seite „Remote-Zugriffsrichtline“.

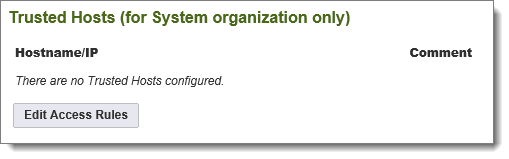

Die Berechtigungsliste mit vertrauenswürdigen Hosts für die Systemadministratororganisation kann nur durch Systemadministratoren festgelegt werden.

Sie können hier einen Hostnamen oder eine IP-Adresse festlegen, mit denen der Systemadministrator sich von einem Host mit diesem Hostnamen bzw. dieser IP-Adresse bei MOVEit Transfer anmelden kann.

Wenn ein Zugriff über einen vertrauenswürdigen Host erforderlich ist, werden Sie für die meisten Zwecke diesen Zugriff für eine bestimmte Organisation bereitstellen. Die Einstellungen zu vertrauenswürdigen Hosts, die derzeit für Systemadministratoren verfügbar sind, gelten nur für die Systemorganisation. Die Definition eines vertrauenswürdigen Hosts für eine Organisation erfolgt durch Verwendung der Optionen, die unter Sicherheitsrichtlinien – Remote-Zugriff aufgeführt werden.

Im Normalbetrieb umgehen Clients, die über eine der lokalen Schnittstellen auf MOVEit Transfer zugreifen, die normalen IP-Sperren- und Sitzungs-IP-Konsistenzüberprüfungen. Dadurch können Dienste wie der MOVEit Transfer-FTP-Server und der MOVEit Transfer-SSH-Server ordnungsgemäß arbeiten und die IP-Adresse des Clients für Anzeige- und Protokollierungszwecke darstellen. Die Berechtigungsliste mit vertrauenswürdigen Hosts ermöglicht Systemadministratoren das Festlegen von bestimmten Hosts als vertrauenswürdig, wobei ihnen die gleichen Berechtigungen wie lokalen Schnittstellen zugesprochen werden. Diese Funktion wird am häufigsten verwendet, wenn die MOVEit Transfer-API in einer separaten Webanwendung verwendet wird, um Single Sign-On-Zugriff auf MOVEit Transfer zu ermöglichen. Die API-Sitzung kann dadurch an den Client-Browser und wieder zurück übertragen werden, und die API kann außerdem die IP-Adresse des Clients für Anzeige- und Protokollierungszwecke darstellen.

Hinweis: Hosts, die der Berechtigungsliste mit vertrauenswürdigen Hosts hinzugefügt werden, umgehen viele der in MOVEit Transfer integrierten standardmäßigen Sicherheitsschutzmaßnahmen zur Vermeidung eines nicht autorisierten Zugriffs (wobei Clients, die eine Verbindung über diese Hosts herstellen, diese Sicherheitsschutzmaßnahmen nicht umgehen können). FÜGEN SIE NIEMALS DIESER LISTE EINEN HOST HINZU, WENN ZWEIFEL BESTEHEN! Aus Sicherheitsgründen ist die Maske All IPs (Alle IPs) *.*.*.* als Eintrag für einen vertrauenswürdigen Host nicht zulässig.

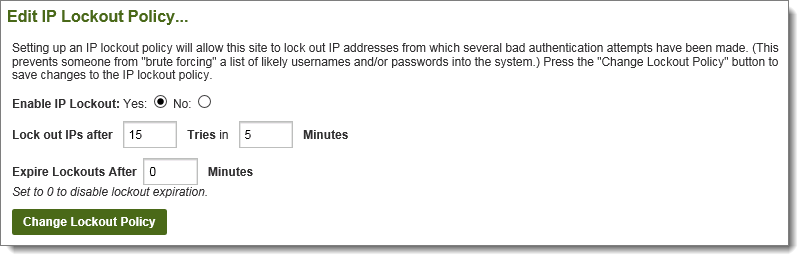

Die IP-Aussperrungseinstellungen ermöglichen dem Systemadministrator zu entscheiden, wie viele Versuche in welcher kurzen Zeitspanne erforderlich sind, um eine IP-Adresse auszusperren. Eine Aussperrungsablaufoption ist ebenfalls verfügbar. Damit werden ausgesperrte IP-Adressen automatisch nach einer konfigurierten Zeitspanne wieder freigeschaltet.

Hinweis: Im Normalbetrieb umgehen Clients, die über eine der lokalen Schnittstellen auf MOVEit Transfer zugreifen, die normalen IP-Sperren- und Sitzungs-IP-Konsistenzüberprüfungen. Dadurch können Dienste wie der MOVEit Transfer-FTP-Server und der MOVEit Transfer-SSH-Server ordnungsgemäß arbeiten und die IP-Adresse des Clients für Anzeige- und Protokollierungszwecke darstellen. Die Optionen unter Sicherheitsrichtlinien – Remote-Zugriff ermöglichen Organisationsadministratoren, bestimmten Hosts (vertrauenswürdigen Hosts) Zugriff zu gestatten, wobei ihnen die gleichen Berechtigungen wie lokalen Schnittstellen zugesprochen werden.

Ab Version 4.0 sind IP-Aussperrungen standardmäßig aktiviert und so eingestellt, dass IP-Adressen nach 15 fehlgeschlagenen Versuchen in einem Zeitraum von 5 Minuten gesperrt werden.