SNMPv3 認証情報 ([設定] メニュー > [ライブラリ] > [Credentials [SNMP v3] (認証情報 [SNMP v3])]) には、WhatsUp Gold で SNMPv3 対応デバイスの監視に必要な情報が保存されます。

適切な認証情報を使用すると、SNMP ベースのモニタ (SNMP 拡張、パフォーマンスモニタのような WhatsUp Gold アクティブモニタ) を活用して、SNMPv3 の表示ベースのアクセス制御によって管理されているターゲットデバイスを管理および監視することができます。

SNMPv3 認証情報を認証情報ライブラリに追加すると、次のことを行うことができます。

SNMPv3 を使用して WhatsUp Gold からの監視を行う前に、ターゲットデバイスについて以下の点を確認してください。

Tip: VLAN 特有のコンテキストを持つ各 VLAN の BRIDGE-MIB の読み取りをサポートするデバイスの場合、これらのデバイスと WUG を適切に設定すると、CDP/LLDP がデバイスの接続性を計算するのに十分な情報を取得できるようにする必要性を低くすることができます。詳細については、このトピックで後述される [VLAN パターン] のコントロールと例を参照してください。

SNMPv2 とは異なり、SNMPv3 では View Based Access Control Model (VACM) が採用されています。つまり、WhatsUp Gold SNMPv3 モニタでは、管理対象デバイスの権限および特権を持つユーザーが必要です。[SNMPv3 認証情報] ダイアログ ([ユーザー名]) で指定したこの SNMPv3 ユーザーは、サイト要件の必要に応じて、特定の MIB リソースにアクセスするためにデバイスの特権をすでに持っているか、特権が必要なユーザーを表しています。

これはオプションですが、有効なユーザー認証情報 ([認証プロトコル]) とペイロードの暗号化 ([暗号化プロトコル]) の両方を使用して、MIB オブジェクトを管理することをお勧めします。この機能の補足を組み合わせて、ターゲットデバイスの SNMPv3 認証サービスと範囲指定されたリソースアクセス (MIB オブジェクトビューの一部の形式で) の両方を活用することで、SNMPv3 の完全な機能を提供します。

Note: VLAN-specデバイスの MIB 内に含まれる VLAN 特有の情報 (つまり、接続性の計算に使用される転送情報が含まれる BRIDGE-MIB) へのすべてのアクセスは、各 VLAN に設定されている固有の [コンテキスト] への SNMPv3 ユーザーまたはグループのアクセス権を必要とします。SNMPv3 コンテキストは、オブジェクトのコレクションへのアクセス権を提供します。これらは、ターゲットデバイスの VLAN 情報のポーリングに必要です。(一方、SNMPv1/2 では、VLAN 特有の情報にアクセスするため、SNMPv3 で使用できない、コミュニティ名のインデックス作成を使用します。)

Tip: 監視のみの場合、ターゲット MIB オブジェクトの読み取りアクセス許可と通知アクセス許可を適用する WhatsUp Gold 認証情報の SNMPv3 ユーザーを活用することをお勧めします。VLAN テーブルを維持管理する場合、各 VLAN 特有のコンテキストの書き込みアクセス許可を事前に設定する必要があり、ユーザーにはこのコンテキストへのアクセス権が必要です。

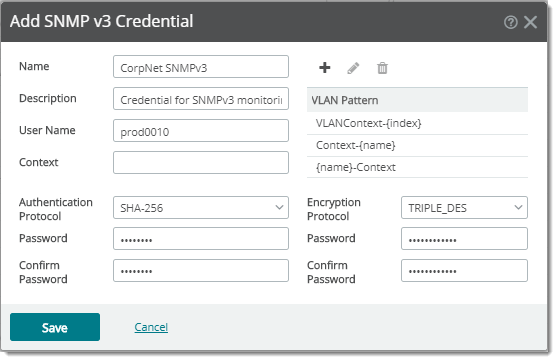

[SNMPv3 Credential Configuration (SNMPv3 認証情報設定)] ダイアログ

SNMPv3 認証情報を作成するには、次のフィールドを設定します。

Note: VLAN 特有のテーブル (つまり、BRIDGE-MIB) へのアクセスにコンテキストを使用する場合は、1 つ以上の [VLAN パターン] エントリを指定してください。

このコントロールを使用すると、VLAN 特有のテーブルへのアクセス用のコンテキストを指定することができます。特定の VLAN に使用するコンテキストを決定するときに、WhatsUp Gold は一致した VLAN の VLAN 特有の情報にアクセスできる最初のパターンを検出するため、各パターンを試行します。以下の「VLAN パターンマッチングの構文と例」を参照してください。

Important: WhatsUp Gold がこの認証情報の有効性を検証しようとするときに、どの VLAN をクエリするかを把握できるように (ルーティングテーブルからコンテンツを正常に読み取るなど)、デフォルトコンテキスト ("") またはプライマリコンテキスト (指定されている場合) には VLAN テーブルへのアクセス権が含まれる必要があります。

Note: SNMPv3 のパスワードは 64 文字までに制限されています。

アクティブな VLAN コンテキストとのマッチングには、次のうち 1 つまたは複数の方法を使用できます。

[Pattern prefix and substitution (パターンプレフィックスと置換)]。コンテキスト名 (VLAN 名/インデックスではなく) がわかる場合に有用です:

例 1:MyVLanContext-{index}

—ここで、{index} は、デバイスによって認識されている VLAN のリストから読み取られた VLAN インデックスに (繰り返し) 置換されます。

例 2:VLANContext-{name}

—ここで、{name} は、デバイスによって認識されている VLAN のリストから読み取られた VLAN 名に (繰り返し) 置換されます。

[Literal VLAN name/index and Context pair (no substitution) (リテラル VLAN 名/インデックスとコンテキストのペア (置換なし))]。コンテキストと VLAN 名の両方に対して明示的な値を試す場合に有用です。

構文: <name>:<context>

例 3: VLAN0065:bridge1

—ここで、VLAN0065 はデバイスに認識されている VLAN であり、bridge1 は VLAN0065 MIB 値へのゲーティングアクセスに定義可能なコンテキストです。

構文: <number>:<context>

例 4:65:bridge1

—ここで、 65 はデバイスに認識されている VLAN 番号であり、 bridge1 はその VLAN に特有の MIB 値へのゲーティングアクセスに定義可能なコンテキストです。

(コンテキストは、デバイスの VLAN テーブルと関連付けられている BRIDGE-MIB オブジェクトのコンテンツを読み取る場合に必要です。)

Tip: コンテキストは、VLAN/BRIDGE-MIB オブジェクト以外の MIB に関連付けることができますが、BRIDGE-MIB と関連付ける場合、これらは 1 対 1 の関係を持ちます。

VLAN パターンにパターンマッチングまたは置換を使用する場合に考慮すべき重要点を以下に示します。

vlan-10 など (ここで、10 は VLAN インデックスです)。#show snmp context)。