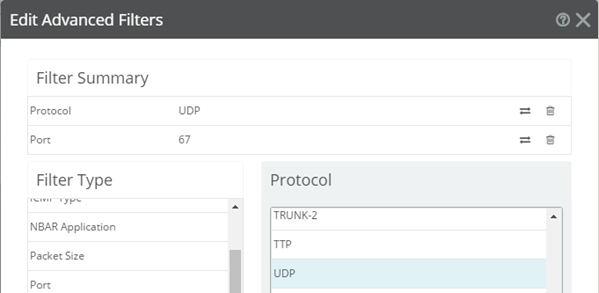

詳細フィルタを使用すると、プロトコル、ドメイン、アプリケーションなどでトラフィックを切り分けることができます。たとえば、次の図は BOOTP 要求トラフィック (つまり、ネットワークセグメントの BOOTP サーバーの IP アドレスを要求するクライアントデバイス) を特定する方法を示しています。

Tip: 矢印ボタン (![]() ) をクリックすると、指定したフィルタパターンを除外する/含めることができます。

) をクリックすると、指定したフィルタパターンを除外する/含めることができます。

Tip: IP アドレスでフィルタする場合、CIDR 表記を使用すると、レポートのデータの発生元であるホストのサブネットを識別できます。たとえば、フィルタの種類として送信者を選択すると、192.168.11.0/24 を使用してサブネットを指定することで、そのサブネット内のすべてのホストからの情報を表示できます。

フィルタタイプ名 |

説明 |

[アプリケーション] |

NTA において、アプリケーションを区別する最も簡単な方法は、TCP/UDP ポートの使用状況を、IETF によって定義された既知のポート、または NTA アプリケーションライブラリでユーザーによって定義された既知のポートと照合することです。フィルタする 1 つまたは複数を選択して、指定したアプリケーションポートを使用するトラフィックを把握することができます。ここで使用するラベルは NTA アプリケーションライブラリで設定されたアプリケーション名と一致している必要があります。 Tip: より正確なアプリケーション認識/検出を行う場合は、NBAR (ソースデバイスで有効になっている場合) を使用することもできます。 |

[会話] |

会話とは、送信者 IP アドレス、受信者 IP アドレス、およびそれらの間で使用されている疑いのあるアプリケーションの組み合わせです。 |

[場所間の会話] |

場所間の会話は、ある場所で送信され、別の場所で受信されたすべてのトラフィックを集約したものです。場所は、国、国の地域、または地域と国の市区町村にすることができます。 |

[エンドポイント] |

エンドポイントは、トラフィックを送受信する 1 つ以上の IP アドレスを表します。特定の IP アドレス、CIDR 表記によるサブネット、または定義済みのグループを表す特殊キーのいずれかを指定できます。 定義済みのグループは次のとおりです。

|

[Endpoint Location (エンドポイントの場所)] |

送受信された市区町村、地域、国に位置するすべての IP アドレス。 |

[ICMP の種類] |

ICMP の種類。ICMP の種類の例としては、IETF によって定義されている「エコー要求」または「エコー応答」などがあります。 |

[NBAR アプリケーション] |

NBAR アプリケーションは、ソースデバイスが NBAR パケットインスペクションを使用して検出したアプリケーションです。NBAR 情報は通常、フローサマリーに含まれます (Flexible NetFlow を使用する場合など)。それ以外の場合は、SNMP を使用して NBAR 情報をソースデバイスにポーリングすることもできます。 |

[パケットサイズ] |

平均パケットサイズでフィルタします。 |

[ポート] |

フロー内のサービスポートとして選択されたポート番号 (HTTP の場合は 80、FTP の場合は 21 など)。 |

[受信者] |

トラフィックを受信する 1 つ以上の IP アドレス。 特定の IP アドレス、CIDR 表記によるサブネット、または定義済みのグループを示す特殊キーのいずれかを指定できます。 これらの特別なグループは次のとおりです。

|

[受信者 ASN] |

トラフィックを受信する同じ ASN 番号を持つ同じネットワーク内のすべての IP アドレス。 ASN は自律システム番号を表し、境界ゲートウェイプロトコル (BGP) で使用される固有の番号です。 |

[受信者ドメイン] |

トラフィックを受信する同じドメイン内のすべての IP アドレス。ドメインを取得するため、WhatsUp Gold は完全修飾名から最上位の 2 つの部分を抽出します。ただし、特定の国では、ドメインを識別するために 3 つの部分が使用されます。 たとえば、英国または日本では、2 番目の部分は会社ではなく種類を識別するため、BBC ドメインは BBC.co.uk となります。 |

[受信者グループ] |

トラフィックを受信する同じ NTA グループ内のすべての IP アドレス。顧客はコンボボックスで複数のグループを選択することができます。 |

[受信者の場所] |

トラフィックを受信する同じ地理的な場所 (国、地域、または市区町村) にあるすべての IP アドレス。顧客はコンボボックスで複数の場所を選択することができます。 |

[受信者 TLD] |

トラフィックを受信する同じトップレベルドメイン (TLD) を持つすべての IP アドレス。TLD は完全修飾名から抽出され、ほとんどの場合、ドメインが登録されている国を識別します。ただし、COM、EDU、ORG など、種類を識別する米国は例外です。 |

[送信者] |

トラフィックを送信する 1 つ以上の IP アドレス。送信者には、特定の IP アドレス、CIDR 表記によるサブネット、または定義済みのグループを示す特殊キーのいずれかを指定できます。 これらの特別なグループは次のとおりです。

|

[送信者 ASN] |

トラフィックを送信する同じ ASN 番号を持つ同じネットワーク内のすべての IP アドレス。 ASN は自律システム番号を表し、境界ゲートウェイプロトコル (BGP) で使用される固有の番号です。 |

[送信者ドメイン] |

トラフィックを送信する同じドメイン内のすべての IP アドレス。ドメインを取得するため、WhatsUp Gold は完全修飾名から最上位の 2 つの部分を取得します。ただし、特定の国では、ドメインを識別するために 3 つの部分が使用されます。 たとえば、英国または日本では、2 番目の部分は会社ではなく種類を識別するため、BBC ドメインは BBC.co.uk となります。 |

[送信者グループ] |

トラフィックを送信する同じ NTA グループ内のすべての IP アドレス。 |

[送信者の場所] |

その IP アドレスが国、都道府県、または市に登録されているデバイスから送信されたトラフィックを表示します。 |

[送信者の TLD] |

指定したトップレベルドメイン (.com、.net、.us、.uk など) を持つドメインから送信されたトラフィックを表示します。 |

[TCP フラグ] |

TCP トラフィックは通常、特定の TCP フラグ (SYN、ACK、FIN、RST、ECE、PSH、URG、CWR) を 1 つ以上示します。フローには、フローの存続中に使用される TCP フラグの累積が含まれます (たとえば、SYN フラグだけがオンになっているフローは、SYN-ACK メッセージで確認されなかった接続試行のインジケータです)。 |

[サービスの種類] |

サービスの種類 (ToS) 識別子でフィルタします。 |

Tip: アプリケーション名の代わりにポート番号を入力して、特定のポートを通過するトラフィックをすべて表示することができます。